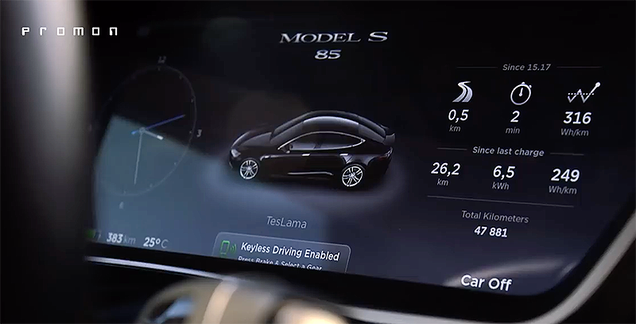

Estacionas tu Tesla. De camino al trabajo te conectas a una WiFi gratuita que ofrece una promoción interesante. Cuando regresas, tu automóvil ha desaparecido. Dos investigadores noruegos han demostrado cómo robar un Tesla hackeando su aplicación.

Estacionas tu Tesla. De camino al trabajo te conectas a una WiFi gratuita que ofrece una promoción interesante. Cuando regresas, tu automóvil ha desaparecido. Dos investigadores noruegos han demostrado cómo robar un Tesla hackeando su aplicación.

El ‘Black Friday’ ya está aquí. El día que inaugura la temporada de compras navideñas con significativas rebajas en muchas tiendas y grandes almacenes. Es un día después del Día de Acción de Gracias en Estados Unidos, es decir, se celebra el día siguiente al cuarto jueves del mes de noviembre. Esta festividad comenzó en el país norteamericano, y poco a poco y con la ayuda de las nuevas tecnologías y la promoción de este día por parte de las distintas empresas se ha ido extendiendo por el resto de países del mundo.

Pero no es oro todo lo que reluce. Muchas tiendas suben los precios semanas antes del ‘Viernes Negro’ para después bajarlos esa día y que parezca que te llevas un chollazo, cuando, en realidad, estás comprando el producto por el mismo precio que tenía unos meses antes, e incluso por uno mayor. Una de la que más fama tiene de realizar estas ‘trampas’ es Media Markt -ya sabes que no son tontos- y aquí te dejamos algunos ejemplos que demuestran que tienes que tener mucho cuidado con los supuestos chollos del próximo ‘Black Friday’.

Así prepara @MediaMarkt_es el #blackfriday subiendo precios de semana en semana… así es fácil hacer rebajas… pic.twitter.com/dOWnEq3Vyg

— Aniuskalinca (@anasanoroc) November 21, 2016

Preparándose a tope en @MediaMarkt_es para el #BlackFriday porque ellos no son tontos!!! pic.twitter.com/gIqeGcVWzg

— KhAiNe (@fifty_hammet) November 21, 2016

Bienvenidos al #blackfriday de @MediaMarkt_es. Día 3/11: 309€. Día 16/11 (y actual): 349€. Mismo producto, distinto precio. Sin palabras. pic.twitter.com/YAtVNsDmFL

— Joaquín (@Joaquinjjj) November 19, 2016

El mismo ordenador que me compré hace 15 días en @MediaMarkt_es hoy lo han subido 150€. ¿Se hace el #blackfriday ?

— Joan Antoni (@Jponsmiguelez) November 18, 2016

Se acerca el #blackfriday y @MediaMarkt_es Oviedo ya se ha puesto las pilas para no variar… #YoNoSoyTonto… los "listos" son ellos… pic.twitter.com/VE3tAzXRcp

— LovingBetty (@LovingBetty) November 11, 2016

Pues nada MEDIA MARKT preparando el Black Friday xD #Vergüensita pic.twitter.com/VNALHmWz0D

— ItsMePsyko (@ItsMePsyko) November 9, 2016

Hace unas semanas describíamos como transformar un equipo con Windows 10 en un Hot Spot o punto de acceso inalámbrico a internet sin necesidad de instalar nada (https://blog-conocimientoadictivo.blogspot.com/2016/09/hacer-de-nuestro-pc-un-hotspot-sin.html), pero no todos tienen un Windows 10.

Más información »decrypt, free hash cracker, free hash cracking, free hash database, free md5 decryptor, hash checker, hash cracker, hash cracking, hashcracking, hash cracking service, hash database, hash decrypter, hash finder, Invision Power Board, Joomla, LM, MaNGOS, md2, md4, MD5, md5 crack, md5 cracking, md5 decrypter, md5 decryption, md5 encrypter, md5 encryption, md5 encryptor, md5 hacking, md5 hash, md5 hash cracking, md5 hash database, md5 security, md5(md5_hex), md5-half, MyBB, MySQL, MySQL 4.1+ (sha1(sha1_bin)), NTLM, ntlm cracker, ntlm cracking, ntlm decrypter, ntlm decryption, ntlm hash, online hash cracking, online md5 cracker, oscommerce, pass salt, password cracking, password recovery, password recovery service, QubesV3.1BackupDefaults, ripeMD160, salt, salt pass, SHA-1, sha1, sha1 crack, sha1 cracker, sha1 cracking, sha1 decrypter, sha1 decryption, sha1 hash, sha224, sha256, sha384, sha512, SMF, vbulliten, whirlpool

DIY isn’t always the easiest way to do something, but it’s usually the most informative and educational one. This week, let’s check out some great DIY tech projects that’ll teach you a ton about the tools you probably use every day—and protect your privacy and give you control over your own data in the process.

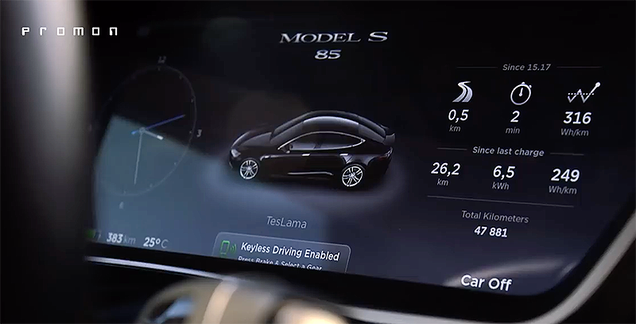

It may not be the most cost-effective option, but building your own Amazon Echo using a Raspberry Pi will not only teach you a lot about how the Echo works, but also how the Raspberry Pi works, and how you can unlock even a part of its overall potential.

We’ve shown you how to do it before, and even shared Amazon’s official guide for doing so, and how to set a wake word for it. The beauty of this project though is that unlike an Echo, which you can buy and just let it work, you make use of a Pi, which can then be repurposed and reused for whatever you want in addition to being an Echo. The whole project is something you can do in an afternoon, and you’ll learn a lot in the process.

If you have a DSLR, or even a mirrorless camera, you probably love using it but have to remember to transfer the photos or video from your SD card to your computer manually for processing or sharing. You can cut out the middleman by giving your DSLR a Wi-Fi upgrade. All you need is the right SD card and a little setup time.

Even if that model isn’t right for you, there are plenty of others in the guide that work just as well, and in the process will teach you a good bit about backing up your photos and streamlining the editing process while you make sure you never miss a shot. Alternatively, you can always pair your camera with your smartphone instead, both on iOS and over on Android.

Dropbox is simple and easy, and everyone has an account, but whether you prefer to have complete control over your own data at all times, or you just want to understand how cloud services like Dropbox work, it’s not hard to roll your own Dropbox clone. If you have a web host, you could do it there, or you could roll your own with a Raspberry Pi and learn about the apps that make file sharing possible and about the Pi in one fell swoop.

You’ll just need to expand your knowledge of networking and file sharing a bit, and try out a couple of apps to help get the job done. You could also use Resilio (formerly BitTorrent Sync) to do the job too, and there are tons of other options. The important thing is that you’ll learn a lot in the process, do your own thing, and protect your own data.

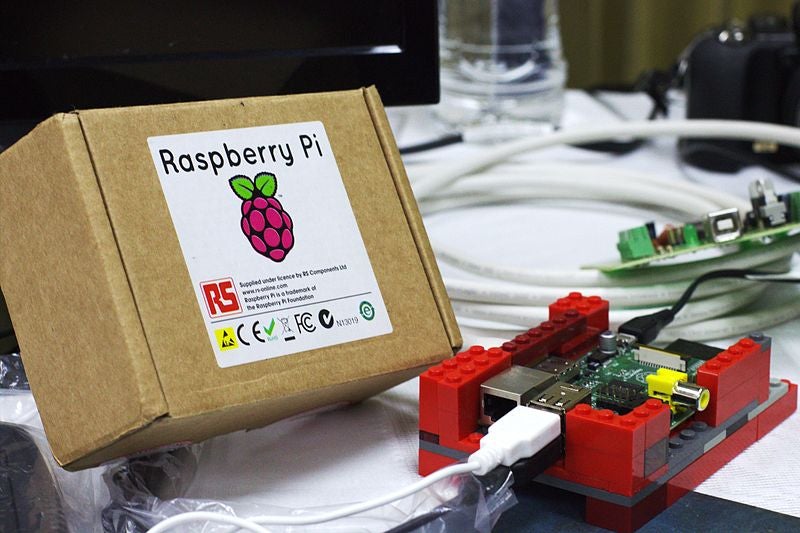

Services like Google Photos and even Facebook are certainly the most popular places to host your images, but like everything else, they put your precious memories beyond your true control, and put you at the mercy of someone else’s terms of service, privacy policy, and so on. So consider rolling your own! We have a bunch of great tools to help you do it, including the Gallery Project, JAlbum, and more—assuming you want to still be able to share those photos on the web when you want.

If you’d rather control your own galleries and keep them organized on your own, you could always auto-sync with the app or tool of your choice and then manage locally only, but keeping a solid backup offside is a good idea just in case you lose your own data. Even if that backup is something you also own, set up yourself, and own personally.

Dash cameras aren’t the near-necessities here in North America as they may be in other countries, but they’re fun to watch and can capture some amazing moments. Best of all, they’re not difficult to make on your own, and you can learn a ton about electronics, mobile recording, and more in the process. You could just grab an old smartphone you’ve upgraded from to do the job.

If you’re willing to put a Raspberry Pi to good use, grab one of those and give your dash cam live streaming capabilities. Then, when you’re ready, you could make your setup even more elaborate with a pair of cameras, GPS capabilities, and even status LEDs. Start small and work your way up.

Building your own home theater PC is one of the ultimate tech projects you can tackle. You combine an understanding of software, storage, online and streaming media, downloadable music and movies, and the sources for all of that stuff right along with the nuts and bolts of building a system that’ll fit in your living room or connect to your TV and serve it all up when you want to sit down and watch TV.

Sure, HTPCs have fallen by the wayside now that tiny, cheap set-top boxes are available, but for the ultimate in control—and learning everything you could possibly want to know about your media collection, home network, and PC gear, there’s nothing like doing it yourself. We have a ton of guides on how to do it, including our recommended (if not dated) setup, and some tips to help you even after you’re all set up. This just all reminds me we should update our own HTPC recommendations, and do it ourselves, too.

We talk a lot about how valuable a good VPN is, and how you can find a trustworthy one that actually meets all of your needs—but sometimes the best option is the DIY option. In this case, you’ll still need to trust your ISP, but no more than you do now, since you’ll run your VPN from home, connect to it when you’re out and about, and hide your surfing from prying eyes wherever you go.

If you have an old Mac, it’s super easy to do with macOS Server, and if you have a Raspberry Pi, you can use one of those too. You can even combine your Pi VPN with Tor for added anonymity with your security. If you have neither, grab an old PC or laptop and try Amahi, it’ll get the job done too.

If you’re interested in learning not just a lot about tech, but about carpentry and DIY woodworking, an arcade cabinet is your best bet. We have a couple of starter guides on how to make one out of your coffee table, and some tips to inspire you to tackle it, but if you don’t want yours in the center of the living room, this IKEA hack will get you a good-looking one off on the side of your office or game room., and this one is even two-player.

As always, if that’s not your style, you can always turn an old PC into your personal arcade, even if you don’t stand it up in your own cabinet or anything. As always, if you have a Raspberry Pi, it’s perfect for that too. Just make sure you pick the right software for your needs, and you’ll have fun making it, and then even more fun playing it.

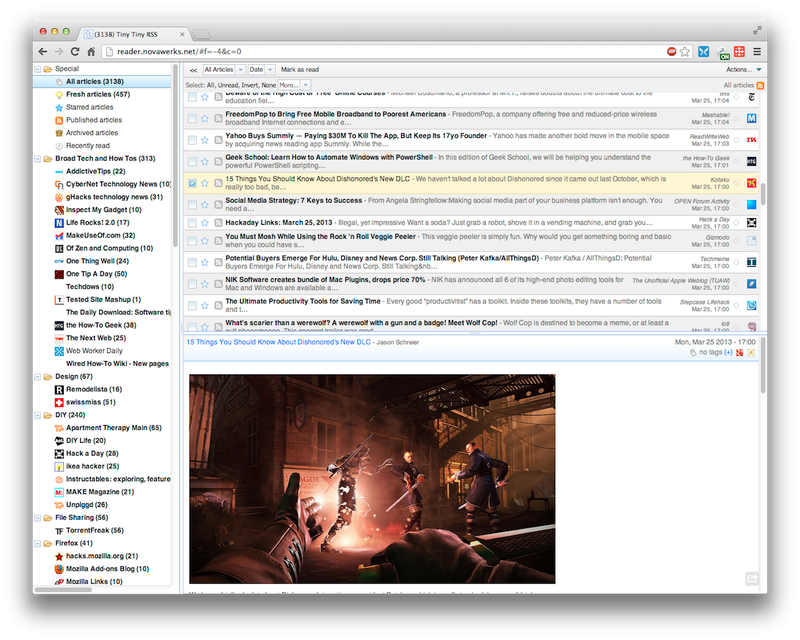

Feedly is great, don’t get us wrong, but many of us still lament the death of the simple, elegant, just-right-feature-wise Google Reader. For those folks, there’s no getting around it: You just have to do it yourself to have the kind of control you want.

Of course, we showed you how to roll your own using Tiny Tiny RSS, and it even has a mobile app so you can read on the go. It’s not alone though, and you’ll learn a lot about how the web works and keep up with your favorite blogs (like this one!) if you try it out.

There’s nothing like building your own PC to teach you not just about how computers work, but also how to troubleshoot your own computer problems and be self-sufficient if you have issues.

You’ll learn all about the internals of your PC by building your own rig, and if you’re a gamer or video producer or YouTuber, or audio enthusiast, you can customize your computer to suit your needs specifically. It’s way better than buying off the shelf—and depending on your needs, may even be more cost-effective too. Stick close to our PC build guides (we’re updating them right now), and keep these first-timer tips in mind to make the most of the experience.

Illustration by Angelica Alzona. Additional photos by Shinichi Haramizu and ayaita.

Lifehacker’s Weekend Roundup gathers our best guides, explainers, and other posts on a certain subject so you can tackle big projects with ease. For more, check out our Weekend Roundup and Top 10 tags.

«El software libre lo que ha abierto una forma de acelerar el uso de la tecnología, el aprendizaje de la tecnología y la compartición del conocimiento porque permite a las personas acceder y entender cómo funcionan las tecnologías que de otra forma no se podría hacer». Son palabras de Chema Alonso, conocido «hacker» español y actualmente vicepresidente de Telefónica, que asiste esta semana, junto con otros referentes, a VI Congreso Nacional de Software Libre, LibreCon 2016.

En su opinión, cuando una persona decide publicar, por ejemplo, un algoritmo informático en software libre lo que busca es «compartir el conocimiento», lo que representa un «gran valor para la sociedad y las empresas», aunque descarta que éste sea el único camino que vaya a mover los cimientos de la industria de vanguardia. Según explica Chema Alonso al diario ABC, este modelo de distribución puede ayudar a la «aceleración de la industria» pero descarta que se trate del único método que debe emplear, por ejemplo, las Administraciones Públicas. «Lo que creo que es un error es demonizar a la industria de los profesionales del software, a las empresas que están desarrollando software con otros modelos, que requieren de mucho trabajo y esfuerzo», insiste.

En su opinión, las administraciones públicas deben buscar siempre lo mejor para los ciudadanos. «Cuando se compra una máquina para hacer una resonancia, esa máquina ponerla que corra con software libre sería un error. Lo que hay que buscar es la mejor máquina con las mejores condiciones para gastar el dinero de los contribuyentes y que dé las mejores soluciones para resolver el problema. El software libre es una cosa que la Administración Pública debe utilizar en tanto en cuanto le ayude y que, por supuesto, tiene muchos aspectos que le puede ayudar», asegura.

Además de Alonso, LibreCon 2016, que tendrá lugar hasta el miércoles, contará con otros referentes del sector como Audrey Tang, actual ministra digital de Taiwán y anteriormente «hacker cívica». Este evento es el mayor encuentro de España en el campo del software libre. En esta edición contará con cerca de 80 ponencias y presentaciones entre ambas jornadas. En total se prevé la asistencia de cerca de 1.500 representantes de cerca de 600 empresas, administraciones públicas y expertos en tecnologías abiertas, con un impacto económico en el territorio histórico cercano al millón de euros.

El evento, organizado por la Federación Nacional de Empresas de Software Libre (ASOLIF) y la Asociación de Empresas de Tecnologías Libres y Conocimiento Abierto de Euskadi (ELSE) pretende dar respuesta a través del software libre y las tecnologías abiertas a los nuevos retos de la Industria 4.0, y de las finanzas, los dos capítulos que se abordarán en esta edición.

El objetivo es trasladar a la sociedad los «beneficios reales de un sector que vive unas muy favorables perspectivas de crecimiento y que da empleo a varios miles de profesionales en el conjunto nacional. Se trata de situar a las tecnologías abiertas como una alternativa real a empresas y administraciones y consolidar esta actividad como motor de competitividad, desarrollo y cambio de las empresas y, al mismo tiempo, modernización de los diferentes sectores económicos», han indicado los organizadores.

En la inauguración participará, además, en el bailarín Igor Yebra, que ofrecerá una espectacular puesta en escena, con una duración de unos 5 minutos, acompañado en sus movimientos por un gran robot industrial. Con su actuación, en una forma de representar la comunicación entre las personas y las máquinas, se pretende explicar el funcionamiento de una máquina inteligente (clave de la Industria 4.0): orientada a dar servicio al humano y a cubrir sus necesidades de negocio; con capacidad de conectarse con el humano en tiempo real y responder a lo que se le exija en cada momento.

«El software libre lo que ha abierto una forma de acelerar el uso de la tecnología, el aprendizaje de la tecnología y la compartición del conocimiento porque permite a las personas acceder y entender cómo funcionan las tecnologías que de otra forma no se podría hacer». Son palabras de Chema Alonso, conocido «hacker» español y actualmente vicepresidente de Telefónica, que asiste esta semana, junto con otros referentes, a VI Congreso Nacional de Software Libre, LibreCon 2016.

En su opinión, cuando una persona decide publicar, por ejemplo, un algoritmo informático en software libre lo que busca es «compartir el conocimiento», lo que representa un «gran valor para la sociedad y las empresas», aunque descarta que éste sea el único camino que vaya a mover los cimientos de la industria de vanguardia. Según explica Chema Alonso al diario ABC, este modelo de distribución puede ayudar a la «aceleración de la industria» pero descarta que se trate del único método que debe emplear, por ejemplo, las Administraciones Públicas. «Lo que creo que es un error es demonizar a la industria de los profesionales del software, a las empresas que están desarrollando software con otros modelos, que requieren de mucho trabajo y esfuerzo», insiste.

En su opinión, las administraciones públicas deben buscar siempre lo mejor para los ciudadanos. «Cuando se compra una máquina para hacer una resonancia, esa máquina ponerla que corra con software libre sería un error. Lo que hay que buscar es la mejor máquina con las mejores condiciones para gastar el dinero de los contribuyentes y que dé las mejores soluciones para resolver el problema. El software libre es una cosa que la Administración Pública debe utilizar en tanto en cuanto le ayude y que, por supuesto, tiene muchos aspectos que le puede ayudar», asegura.

Además de Alonso, LibreCon 2016, que tendrá lugar hasta el miércoles, contará con otros referentes del sector como Audrey Tang, actual ministra digital de Taiwán y anteriormente «hacker cívica». Este evento es el mayor encuentro de España en el campo del software libre. En esta edición contará con cerca de 80 ponencias y presentaciones entre ambas jornadas. En total se prevé la asistencia de cerca de 1.500 representantes de cerca de 600 empresas, administraciones públicas y expertos en tecnologías abiertas, con un impacto económico en el territorio histórico cercano al millón de euros.

El evento, organizado por la Federación Nacional de Empresas de Software Libre (ASOLIF) y la Asociación de Empresas de Tecnologías Libres y Conocimiento Abierto de Euskadi (ELSE) pretende dar respuesta a través del software libre y las tecnologías abiertas a los nuevos retos de la Industria 4.0, y de las finanzas, los dos capítulos que se abordarán en esta edición.

El objetivo es trasladar a la sociedad los «beneficios reales de un sector que vive unas muy favorables perspectivas de crecimiento y que da empleo a varios miles de profesionales en el conjunto nacional. Se trata de situar a las tecnologías abiertas como una alternativa real a empresas y administraciones y consolidar esta actividad como motor de competitividad, desarrollo y cambio de las empresas y, al mismo tiempo, modernización de los diferentes sectores económicos», han indicado los organizadores.

En la inauguración participará, además, en el bailarín Igor Yebra, que ofrecerá una espectacular puesta en escena, con una duración de unos 5 minutos, acompañado en sus movimientos por un gran robot industrial. Con su actuación, en una forma de representar la comunicación entre las personas y las máquinas, se pretende explicar el funcionamiento de una máquina inteligente (clave de la Industria 4.0): orientada a dar servicio al humano y a cubrir sus necesidades de negocio; con capacidad de conectarse con el humano en tiempo real y responder a lo que se le exija en cada momento.

El rumor que aparecía a inicios de año empieza a cobrar fuerza, ya que según la información que recoge Mary Jo Foley, Microsoft estaría por incorporar la emulación de programas x86 sobre plataforma ARM de 64 bits en Windows 10 para móviles, algo con lo que muchos han soñado y que abriría las puertas hacia dispositivos con características más interesantes, además de potenciar Continuum.

Esto significa que Microsoft no ha abandonado su plataforma móvil como muchos pensaban, al contrario, siguen desarrollando novedades de cara al lanzamiento de 'Redstone 3' en el otoño de 2017, la próxima gran actualización del sistema operativo para móviles, la cual incorporaría esta anhelada emulación.

Conocido como 'Project Cobalt', las pistas sobre esta emulación también han sido encontradas por WalkingCat, un usuario de Twitter que suele dedicarse a temas relacionados con Microsoft, quien encontró referencias de que el sistema 'Windows's hybrid x86-on-ARM64 tech' ahora es conocido como 'CHPE'.

it looks like Windows's hybrid x86-on-ARM64 tech has a new name "CHPE", whatever it means :-) maybe something like Compound Hybrid PE ? pic.twitter.com/aW1RLYU3dM

— WalkingCat (@h0x0d) 21 de noviembre de 2016

Según lo investigado por Foley, la "C" es de Cobalt, "HP" de la compañía, quien posiblemente está trabajando de la mano con Microsoft para añadir la característica en futuros móviles o hasta en su Elite x3, y por la último la "E" es una referencia directa a emulación.

Por otro lado, hay que poner atención a esta característica, ya que en los reportes aparece que sólo estaría disponible para dispositivos nuevos con al menos 3,5GB en RAM y sobre plataforma AMR de 64 bits, donde se descubrió que en las primeras pruebas se apuntaba a un SoC identificado como MSM8998, el cual ahora sabemos que se trata del Snapdragon 835.

Pero el que sin duda es el punto más importante de esta posible característica, es el hecho de que no sólo podríamos ver esta emulación en móviles y tablets, sino también en una posible gama de portátiles asequibles que llegarían con Windows 10 mobile y serían compatibles con programas x86, una apuesta que atacaría de forma directa a Google con sus Chromebooks, las cuales incorporaron soporte para aplicaciones de Android a inicios de este año.

Sin duda esto podría significar una importante resurrección para la plataforma móvil de Microsoft, además de que abre la posibilidad de ver nuevos terminales, entre lo que podría llegar el rumoreado Surface Phone, y un importante impulso a Continuum, ya que como sabemos al día de hoy sólo funciona con aplicaciones universales sobre Universal Windows Platform (UWP). Ahora sólo nos queda esperar.

Vía | Windows Central

En un hecho insólito, ARM firma un acuerdo para que Intel fabrique sus procesadores

¿Qué hay de cierto en que los niños se deben inmunizar activamente?

Los nuevos Apple A10 demuestran que un MacBook ARM es posible

-

La noticia

El sueño se podría convertir realidad: emular programas x86 en ARM64 para 2017 en Windows 10

fue publicada originalmente en

Xataka

por

Raúl Álvarez

.

Samy Kamkar es un ingeniero que lleva tiempo demostrando cómo pequeños dispositivos convencionales pueden tener mucho más peligro del habitual. Su última creación es PoisonTap, un software que convierte a la pequeña Raspberry Pi Zero en un dispositivo letal para la seguridad de nuestros portátiles.

Esta herramienta logra que al conectar la RPi Zero a cualquier puerto USB de un ordenador se intercepte todo el tráfico web no cifrado, incluyendo cookies de autenticación que se usan para iniciar sesión en todo tipo de cuentas privadas, y esa información se envía luego a un servidor que está bajo el control del atacante.

No solo eso: el software instala una puerta trasera que hace que el navegador web y la red de área local del propietario de ese PC o portátil puedan ser controlados por el atacante. El resultado es evidente: si dejas tu equipo sin supervisión durante unos instantes, cualquiera podría usar esta herramienta para tomar el control de toda esa información y recursos sin problemas.

Como indican en Ars Technica, la motivación de PoisonTap es la de "demostrar que incluso en un ordenador protegido por contraseña y conectado a una red WiFi con seguridad WPA tanto tu sistema como tu red pueden ser atacados rápida y fácilmente".

PoisonTap funciona tanto en Windows como en macOS (el autor no la ha probado en Linux) y convierte a la Raspberry Pi Zero en una especie de puerta de enlace de una red que hace que el ordenador tenga que enviar a través de ella todo ese tráfico.

Si PoisonTap encuentra un navegador abierto con una sola pestaña, inyecta una serie de tags HTML que lo conectan a un millón de sitios web (los más populares en Alexa) a los que trata de conectarse desde ese navegador. Si tenemos los tradicionales sistemas de inicio automático de sesión en esos servicios y páginas web estaremos perdidos, porque esas credenciales pasarán a ser guardadas por PoisonTap para transmitirlas a ese servidor del atacante.

Para protegernos de este tipo de amenazas es importante tratar de conectarnos siempre a páginas seguras (que soporten HTTPS), y también cookies seguras que eviten que esos datos de inicio de sesión sean interceptados. También sería recomendable que si vais a dejar el ordenador desatendido lo bloqueáseis, pero antes cerráseis cualquier navegador y sus pestañas. Y luego está la solución definitiva: llevaros el ordenador allá donde vayáis, algo especialmente difícil en muchas ocasiones, sobre todo cuando hablamos de PCs de sobremesa.

Vía | ArsTechnica

Más información | PoisonTap

Así funciona la tecnología con la que Google quiere matar las contraseñas, Trust Score

Trucos de limpieza que te salvarán la vida en una casa con niños

Cuando las malas contraseñas del pasado te hacen la vida imposible en el presente

-

La noticia

La Raspberry Pi Zero se convierte en un diminuto sistema de hacking letal gracias a PoisonTap

fue publicada originalmente en

Xataka

por

Javier Pastor

.

En estos últimos días, mis problemas de conectividad han crecido de una manera acelerada, contando en la actualidad, con una conexión libre de la municipalidad, con las limitaciones de velocidad y seguridad que la misma conlleva. Esta limitante me a obligado a volver a utilizar navegadores de Internet para la terminal de Linux, efectivamente, ahora mis investigaciones las hago desde la consola y utilizando elinks, el cual considero el mejor de su tipo.

Esto de verme en la obligación de navegar a través de una terminal, que es una forma práctica de acceder a la información para muchos, me a recordado mis tiempos en los que aprendía a configurar servidores sin interfaz gráfica y que la única manera que teníamos de investigar algo, era a través, de estas excelente herramientas.

elinks es un avanzado navegador web para la terminal, de código abierto, escrito por Mikulas Patocka y basado en texto para sistemas operativos basados en UNIX, con funciones (HTTP / FTP / ..), además de soporte para frames y tablas.

Esta herramienta es altamente personalizable y sus funcionalidades pueden ser ampliadas a través de aplicaciones escritas en Lua, Perl, Ruby o Guile. Nace con la intención de mejorar a su antecesor Links y de a poco se añadieron diversas funcionalidades, entre las que destacan el uso de pestañas para navegar, la incorporación de marcadores y la posibilidad de descargar.

La instalación de elinks es fácil y está presente en casi todos los repositorios de las distribuciones más populares. Puedes acceder a la fuente oficiales con los siguientes comandos:

# git clone http://elinks.cz/elinks.git

# cd elinks

# apt-get install elinks

# yum -y install elinks

# yaourt -S elinks

Puedes iniciar elinks con

$ elinks

o, iniciar el navegador directamente en la web que desees:

$ elinks blog.desdelinux.net

Por todas estas características, su fácil manejo, la ventajas de poder extenderlos según mis requerimientos, su alto grado de personalización y su fácil instalación es lo que me ha hecho considerar a elinks: “El mejor navegador web para la terminal de Linux“.

La mejor manera de recuperarse de una pérdida inesperada de datos es estando debidamente preparado. Si tienes alguno de estos programas a mano, siempre estarás listo para salvar a tus documentos de la Parca.

Para Facebook no es ningún secreto que su aplicación tiene serios problemas en Android en cuanto a la gestión de recursos. Pero un grupo de usuarios ha descubierto que la app afecta bastante a la vida de la batería, y si la eliminas de tu móvil podrías ahorrar hasta un 20% de energía. Sí, así de drástico.

|

Google nos tiene acostumbrados a los pequeños experimentos de software. Muchos no llegan a ninguna parte, pero este sencillo escáner de fotos me ha animado a bajar de lo alto del armario una caja llena de recuerdos. A diferencia de otras apps, Photo Scan es absurdamente rápida y fácil de usar.

Aparte de lidiar con las utilidades ROOT, ROMs personalizadas y esos módulos Xposed, son muchos los usuarios que cuando ven copada la memoria interna de su teléfono, prefieren reestablecer su teléfono para así tenerlo limpio desde cero. Lo que ocurre, es que son otros tantos los que el mero hecho de tener que configurar algunas partes de su smartphone, como es ir añadiendo toda la lista de redes WiFi a las que se conectan, consiguen que lo dejen para otro momento y finalmente obvien la opción de realizar un reset de fábrica para tener listo su teléfono.

Y si ya hablamos de tener que cambiar entre distintas ROMs personalizadas, siempre se recomienda realizar un wipe por completo del teléfono para que no aparezcan complicaciones o posibles conflictos. Pero para paliar ese engorro que es el tener que restaurar los dispositivos pareados a través de Bluetooth o las configuraciones de las distintas redes WiFi a las que nos solemos conectar, existe una app desarrollada por hinxnz llamada PAIRS, que seguramente os venga muy bien. Esta es una app ROOT que permite realizar una copia de seguridad y restaurar todas esas conexiones en un momento, para incluso realizar la restauración de los datos del punto de acceso WiFi. Por lo que en cuestión de segundos podréis tener todas esas configuraciones restauradas sin mayores problemas.

Antes de pasar ante la app y comentar sus vicisitudes, comentar que necesitáis como requisito primero un dispositivo con privilegios ROOT y activada la opción “desde fuentes desconocidas”, que suele estar ubicada en el apartado de seguridad en los ajustes del teléfono.

Con estos dos requisitos cumplidos, se puede pasar a la instalación de la app PAIRS, que solamente está disponible como una APK. Esto significa que no la tenéis en la Google Play Store, así que la única vía es a través del siguiente enlace:

Ahora, la próxima vez que hagáis un reset de fábrica del dispositivo, tenéis que instalar PAIRS de nuevo para restaurar los archivos copiados en la carpeta “.pairs” de la memoria interna.

Hay que tener presente que las conexiones Wi-Fi y Bluetooth han de estar desactivadas antes de abrir la app PAIRS y dar en el botón “restaurar”. Cuando se active de nuevo el WiFi o Bluetooth, todas las configuraciones estarán como las dejasteis antes de realizar un reset de fábrica al teléfono.

Finalmente, comentar también que esta app viene muy bien siempre que estemos utilizando el mismo dispositivo, ya que, si pasamos de uno a otro, puede que no se realice bien la transferencia de las configuraciones, al igual que puede suceder de una versión de Android anterior a una más nueva. En definitiva, es una gran herramienta para cuando uno está cambiando ROMs en un mismo terminal.

El artículo PAIRS es la mejor forma de restaurar tus conexiones WiFi y Bluetooth después de borrar tu móvil ha sido originalmente publicado en Androidsis.

No falla. Como estás al corriente del mundo de la tecnología y cada vez más personas se ven inmersas en él gracias a sus smartphones, te conviertes en el servicio técnico autorizado de la familia y amigos. De todas las marcas y productos que hay en el mercado que tengan batería o se enchufen a la corriente.

¿Te sientes identificado? Nosotros también, y para demostrarte que no estás solo en este mundo de aguantar anécdotas hemos preguntado a nuestro propio equipo de editores de Weblogs SL por las consultas y problemas más absurdos que han tenido nunca Mantendremos el anonimato para evitar represalias o momentos tensos en la sobremesa, faltaría más.

Estamos en el año 2016, pero para muchos el control remoto del PC sigue siendo algo que sólo pueden hacer los magos de más alto nivel:

"alguna vez haciendo un mantenimiento remoto (para el cual había pedido acceso minutos antes desde la oficina central de la compañía), la chica que usaba el PC llamó a la gente de soporte de su región, alarmada por que su computadora estaba "embrujada"..."

¿Os acordáis de esos lectores slot-in que tenían algunos PC clásicos? Normalmente eran de la marca Pioneer. Pues la familiar de uno de nuestros compañeros pidió socorro porque decía que por más discos que metía, el PC no los detectaba:

El desastre se venía venir desde lejos: la usuaria confundió el espacio que queda entre dos unidades ópticas con la ranura slot-in del lector. Estaba empujando los discos en ese espacio, y lógicamente todos cayeron en avalancha cuando abrieron la torre en cuyo interior se habían acumulado.

Un conocido se ha cargado la ranura de la sim del móvil por empujar la tarjeta para que encajara (la ranura era sim y él estaba metiendo una micro sim que, lógicamente, bailaba por mucho que la empujara, al ser más pequeña) y mi madre recibió una nueva tarjeta sim, y tan ancha, la metió en la ranura para tarjetas micro sd del móvil, lógicamente, no pillaba cobertura... Menos mal que se sacó con pinzas y solucionado.

A veces, las "urgencias" de nuestros seres cercanos atacan cuando menos quieres: "Me tocó hacer de amiga informática mientras salía en una coreografía africana por la calle xD"

Un compañero tuvo que ir a hacer una consulta de emergencia en el ordenador de una amiga de su padre, en el que Windows había dejado de funcionar y ni siquiera era reconocido en la secuencia de arranque. Un inicio desde un live-CD de Linux encontró el problema:

El encontronazo fácil no puede faltar aquí. Cuando descubres estas cosas en el ordenador de un familiar tu visión de él cambia para siempre:

"Tuve que soportar a mi hermano cuando, con el pc que tenía años atrás, exigiendo que no le borrara nada al tener que formatearlo porque él se lo había cargado. Valga decir que el 80% del disco duro estaba ocupado con vídeos porno que se había descargado él por e-mule y Ares. Si sigo fuera de un psiquiátrico es por un milagro."

En el instituto, un amigo me llamó porque necesitaba ayuda técnica para imprimir un trabajo, al final lo que necesitaba era hacer el trabajo entero y luego imprimirlo, me tuvo pringado todo la tarde ayudándole, vaya morro.

"Yo trabajaba en soporte de sistemas para una planta de manufactura en turnos de soporte 7/24 cada mes. En uno de esos turnos a la madrugada un operario de la planta me llamo a decirme que el programa se le había tildado y que ya había reiniciado el pc varias veces y no se solucionaba. Luego de tratar de explicarle varias veces por teléfono no pude entender lo que le pasaba así que me toco manejar 40 minutos hasta la planta, solo para enterarme que "reiniciar el PC" para él era apagar y encender el monitor...."

"Ahora mismo me está preguntando mi madre que como conecta el iPhone al iPad para pasarse las fotos por cable, porque ella asegura que antes podía hacerlo". Y pobre de ti que le digas a una madre que no tiene razón.

"Hace unos días bajó una vecina diciendo que se le habían ido los canales de la tele, así que cuando subí, vi un cartelito en la tele, cogí el mando y apreté un botón. La televisión estaba puesto en modo DVD, y el aparato estaba apagado, todo lo que tenía que hacer era apretar el botón para que volviera a los canales de TV. Tardé mas en subir en ascensor que en arreglar el problema."

"No soy informática pero me suele tocar hacerlo en casa porque el 90% de los “se me ha roto” familiares se arreglan con un destornillador y un antivirus. A mi me dieron un portátil que no funcionaba jurando que se había apagado solo sin hacerle nada y cuando abrí las tripas por curiosidad tenía dentro como si alguien hubiese estampado una tarta"

Varios compañeros han respondido a mi petición de anécdotas con simples variaciones de vocabulario que para nosotros es el pan de cada día: Windows XP es Winston XP. Las impresoras son imprimidoras. Skype se pronuncia escape, que lo sepas. Y cuando vas a la FNAC a comprar algo resulta que vas a la SNAF. Bonus especial para los productos de Apple: iClut, iChuns, y el cable líting para cargar los iPhone.

"Una señora entró en el cibercafé en el que trabajaba y pidió una hora en un ordenador, y se puso a exigir que saliese el escritorio del ordenador de su casa, intentándoselo explicar que no era posible me invitaba a su casa para demostrarme como no era sus datos los mostrados en el ciber".

"Esto es en serio, en la universidad teníamos tantísimos virus en los ordenadores de la Delegación (y no entendían porqué) que tuve que plagiar los carteles informativos de un curso de enfermedades venéreas y de transmisión sexual para que se hiciesen una idea de a lo que me refería."

Otra historia del cybercafé de antes: "Otro cliente entró pidiendo un ordenador, al sentarse se quejó de no funcionar (añadir que los ordenadores se ponían en modo ahorro como es normal). Al levantarme para mirar, vi como estaba aún apagado, bien... al decirle que por favor, moviese el ratón para "despertarlo", el caballero de unos 36 años se levanto, agarro la pantalla por ambos lados y comenzó a zarandearla...aún hoy en día me hace bastante gracia xD"

No podemos terminar sin destacar algo que nos pasa a todos:

"A mí me pidieron que arreglara el aspirador. Ha sido el momento más WTF"

En Genbeta | 14 frases que te dicen por ser el que sabes de ordenadores en casa (y que te cuestan un disgusto)

La peor pesadilla de un proyecto Kickstarter: que en China fabriquen tu producto antes que tú

Mensajes audio en el frigorífico

-

La noticia

Cuando eres el informático de la familia y todos te piden ayuda para cualquier tontería

fue publicada originalmente en

Xataka

por

Miguel López

.

|

— Manuel Cabrera C (@drivemeca) November 12, 2016

|

| Figura 1: SEC ADMIN Conference 2016 en Sevilla |

|

| Figura 2: Lista de pontentes, talleres y keynotes |

- Sergio de los Santos [Máxima Seguridad en Windows]

- Alfonso Muñoz [Cifrado: RSA, Esteganografía]

- José L. Verdeguer "Pepelux" [Hacking y Seguridad VoIP]

- Pablo González [Metasploit, Got Root, Ethical Hacking, Powershell]

Click here to view the embedded video.

Seguramente te hayas enterado de que ya se puede descargar Android Auto desde el Play Store de Google, aunque lo más seguro es que si la has descargado e instalado en tu Android te hayas llevado la tremenda desilusión de que esta aplicación no es compatible con tu automóvil.

Si eres uno de estos usuarios que estaba deseando probar la interfaz de Android Auto y te ves en la tesitura de que, o tu vehículo o tu equipo de música o equipo de navegación no es compatible con Android Auto, no desesperes ya que en el siguiente vídeo post os traemos la que es sin duda alguna la mejor alternativa a Android Auto, la cual te podemos asegurar que si que va a ser totalmente compatible con tu vehículo o dispositivo Bluetooth de tu coche.

La aplicación de la cual ya te he hablado alguna que otra vez, es una aplicación gratuita que podemos descargar e instalar directamente desde el Play Store de Google, la tienda oficial de aplicaciones para Android, bajo el nombre de Auto Mate, y la cual hoy pasamos a analizar al detalle, tanto en sus ajustes primarios como en el completo funcionamiento de la interfaz de usuario ya conectado a mi propio vehículo.

Auto Mate para Android es una auténtica alternativa a Android Auto y nos ofrece una completa aplicación estilo Car DashBoard con la posibilidad de automatizar acciones como la apertura y conexión automática de la aplicación con tan solo detectar que se ha conectado al Bluetooth de nuestro vehículo. Así mismo, además de esta conexión y desconexión automática, también se pueden automatizar acciones como la reproducción automática de la música, parada automática de la música, lectura de las notificaciones entrantes o incluso la automatización por voz de un montón de acciones como el responder a un mensaje entrante o una llamada entrante.

Auto Mate, a parte de ofrecerte una interfaz de usuario calcada a la de Android Auto, lógicamente salvando las diferencias, también nos ofrece la posibilidad de tener una alternativa real y súper funcional para todo aquel usuario que se muere por probar Android Auto y se ve en la tesitura de que su vehículo no es compatible con esta nueva aplicación y funcionalidad de Google.

Auto Mate cuenta con tantas opciones de configuración en su versión gratuita de la aplicación, que os insto a que veáis el vídeo adjunto que os he dejado al principio de este escrito para que conozcáis todo lo que Auto Mate puede hacer por nuestro terminal Android cuando estamos conduciendo un vehículo. Un vídeo en el que primeramente os muestro algunos de sus ajustes principales o fundamentales, para después pasar a probar la aplicación a fondo ya a bordo de mi propio coche para que así podáis ver lo que en realidad nos ofrece esta sensacional aplicación para Android que debería ser una herramienta de uso diario para todo buen conductor que se precie de serlo.

A diferencia de Android Auto en el que además de tener un vehículo compatible con la aplicación debes estar en una versión de Android Lollipop o versión superior de Android, Auto Mate es compatible con todos los Android que estén rodando una versión de Android 4.1 Jelly Bean o versiones superiores de Android. Así que seguramente, a no ser que tengas un terminal Android muy pero que muy viejito, Auto Mate va a ser totalmente compatible tanto con tu dispositivo Android como con el dispositivo Bluetooth de tu vehículo.

WP-Appbox: AutoMate - Asistente de Viaje (Free+, Google Play) →

El artículo La mejor alternativa a Android Auto ha sido originalmente publicado en Androidsis.

El Internet de las cosas está procurando que tengamos la palabra “smart” adherida a todo lo que podamos llegar a realizar en el día, desde ir en nuestro coche con ella hasta incluso esos gadgets que irán conquistando el salón de casa para que podamos lanzar órdenes y estos las cumplan para reproducir música, reservar un restaurante o realizar una búsqueda rápida.

Los vehículos van a ser conquistados y con Android Auto ya podrás tener en su smartphone o tablet las herramientas necesarias para que ese viaje sea más ameno cuando enganches tu dispositivo al salpicadero del coche. Google lanzó hace dos años Android Auto con el objetivo de integrar este tipo de dispositivos en los vehículos para así ofrecer a los conductores la información necesaria. Desde el día de hoy todo aquel con un teléfono Android podrá utilizar Android Auto para llevar esa experiencia smart a su vehículo.

No todos tenemos acceso a poder comprar alguno de esos nuevos 200 modelos de coches que ofrecen soporte a Android Auto de más de 50 marcas, así que nos quedamos con esos coches que siguen dando mucha guerra y que nos permiten ir de aquí para allá sin mayores problemas. Es siempre recomendable cambiar ese coche viejo por uno nuevo, pero según el estado de cosas, siempre hay otras prioridades, mientras ese vehículo pase la ITV cada año.

Es por ello que los chicos de Google no quieren dejar de lado a todos esos coches que no tienen soporte a Android Auto al lanzar esta app a todos los dispositivos móviles que tengan Android 5.0 Lollipop o superior. Ahora tendrás esa experiencia conectada en tu coche al poder instalar la APK que encontrarás al final de la entrada y conectar tu smartphone o tablet al salpicadero con alguno de esos modernos agarres.

Android Auto te permitirá, a través de una interfaz intuitiva y de fácil acceso, conocer direcciones, reproducir música e incluso comunicarte con los amigos o familiares sin tener que distraerte en ningún momento de la carretera. Esta es su mayor virtud, la capacidad de convertir tu coche en un “smart” sin que tener que realizar ese gasto en un nuevo coche que suele llevar otras implicaciones.

Ya sea que tu teléfono esté conectado a una pantalla compatible en un nuevo modelo de coche, o ubicado en un agarre en el salpicadero, Android Auto te trae tus apps y servicios favoritos desde un mismo lugar, lo que consigue que sea muy fácil su acceso para conducir de manera segura.

Tendrás la opción de usar apps como Spotify, Pandora o Google Play Music y hacer llamadas o enviar mensajes con manos libres sin mayores problemas. También cuentas con la opción de usar Google Maps para así recibir indicaciones giro tras giro para llegar a ese destino raudo y rápido. Esperemos que pronto Waze y otras apps se actualicen para estar adecuadamente disponibles para Android Auto y todo lo que significa.

Android Auto ya está disponible para todos y se vale de una nueva actualización que trae consigo alguna novedad que otra, como es la habilidad para comenzar la app cuando el teléfono esté pareado con Bluetooth. La gran G lanzará dentro de poco a la Google Store una montura SmartCar de Logitech que será la perfecta para estos menesteres, así tendrás toda la seguridad de una gran marca.

Y como no podría ser de otra forma, pronto se tendrán comandos de voz para el manos libres para las próximas semanas. Google Assistant, el eje central para Allo, Pixel y más productos como Google Home, que cuenta con alguna peculiaridad, también estará presente en un futuro cercano con ese “Ok Google”.

La versión 2.0 que podéis descargar a continuación, estará siendo desplegada en más de 30 países donde Android Auto está disponible. Tenéis esta web para recibir el email, pero lo dicho, descargad la APK y ya podréis convertir vuestro coche en “Smart”.

Descarga la APK de Android Auto 2.0

WP-Appbox: Android Auto (Free, Google Play) →

El artículo [APK] Android Auto ya está disponible para todos ha sido originalmente publicado en Androidsis.

TeamViewer es una de las soluciones de control remoto más conocidas; una herramienta que puede ser útil tanto para quien se dedica al soporte técnico de usuarios de forma profesional, como a quien le ha tocado más de una vez ejercer de "amigo informático" y arreglar el desaguisado tecnológico de algún vecino, compañero de trabajo, amigo o familiar.

TeamViewer es una de las soluciones de control remoto más conocidas; una herramienta que puede ser útil tanto para quien se dedica al soporte técnico de usuarios de forma profesional, como a quien le ha tocado más de una vez ejercer de "amigo informático" y arreglar el desaguisado tecnológico de algún vecino, compañero de trabajo, amigo o familiar.

Si alguna vez has usado TeamViewer, probablemente estés familiarizado con su funcionamiento. Pero si no lo has explorado a fondo, o para aquellos que no lo han probado nunca, TeamViewer cuenta con algunas funciones muy interesantes que merece la pena descubrir para que puedas sacare todo el partido a esta potente herramienta. Veamos algunas de ellas.

Con TeamViewer puedes conectarte remotamente a un PC para controlarlo desde el tuyo, pero eso no quiere decir que tenga que ser el único. En otras palabras, puedes conectarte simultáneamente a más de un PC desde tu cliente de TeamViewer, siempre y cuando tu sistema tenga los suficientes recursos como para gestionar múltiples conexiones al mismo tiempo.

Para activar una segunda o tercera conexión, en la ventana donde ya tienes iniciada una haz clic en el icono del signo "+" en la barra superior, y podrás conectar con otro sistema. Cada uno de ellos será accesible mediante una pestaña en esa misma barra.

La ventana de conexión, donde puedes ver el ordenador que estás controlando remotamente, incluye algunas opciones con las que puedes mejorar la calidad de la imagen, o primar la velocidad por encima de la calidad gráfica en caso de que la conexión no sea muy buena.

Otras opciones que pueden ayudarte a ver mejor el ordenador remoto son la posibilidad de cambiar la resolución o la de ocultar la imagen usada como fondo de pantalla. Todas estas opciones las encontrarás en la ventana de conexión, en el menú superior, bajo el menú "Ver".

Quizás te interese grabar una sesión de control remoto de un PC, para poder repasar más tarde cómo has realizado una determinada operación de soporte técnico, o como referencia para algún cliente. Puedes hacerlo fácilmente desde la propia ventana de conexión, haciendo clic en la opción "Archivos y extras" del menú de la parte superior de la ventana, y luego en "Iniciar grabación de sesión".

Los archivos se guardan en un formato propio de TeamViewer (TVS) que luego puedes reproducir desde el propio programa, o convetirlo a un formato de vídeo más estándar como AVI.

Una de las funciones que me parecen más útiles de TeamViewer es la posibilidad de compartir archivos entre el ordenador local (el que controla la conexión) y el ordenador remoto. Tienes dos formas de hacerlo, ambas accesibles desde el menú de la parte superior de la ventana, en la opción "Archivos y extras".

Una es la ventana de transferencia de archivos (con cada ordenador a un lado de la ventana, como un cliente FTP) y otra es el cuadro de archivo, que abre una pequeña ventanita en la esquina del escritorio ideal para compartir rápidamente un archivo que tengas a mano.

¿Necesitas hablar con la persona sentada ante el ordenador que estás controlando remotamente? No hay problema, en TeamViewer puedes hacerlo de varias maneras: bien mediante mensajes de chat escritos, bien mediante una llamada de voz sobre IP, bien mediante conferencia de vídeo.

Todas las posibilidades de comunicación están accesibles desde el menú en la parte superior de la ventana de conexión, en la opción "Comunicar".

Dar soporte técnico mediante una conexión remota es sólo una de las funciones de TeamViewer. Puedes usarlo simplemente para mostrar algo que hay en tu pantalla y que por alguna razón no puedes compartir de otra forma, y limitar el acceso únicamente a la ventana de esa aplicación.

¿Cómo se hace? Con TeamViewer iniciado, ve a la ventana del programa en cuestión y haz clic en el pequeño icono en forma de flecha doble que aparece en la parte superior derecha de la ventana, junto a los botones de cerrar y minimizar. Aquí podrás elegir compartir sólo esa ventana con TeamViewer. Esta función, eso sí, sólo está disponible en Windows.

Otra función que sólo está presente si estás controlando un PC con Windows (y no un Mac) es la de poder enviar remotamente la señal para reiniciar el sistema. Podrás elegir entre cerrar sesión, reiniciar o reiniciar en modo seguro, además de enviar también la combinación Ctrl+Alt+Supr o bloquear el ordenador.

Si al reiniciar el sistema hay que introducir una clave de usuario, la persona al frente del ordenador remoto podrá hacerlo sin problemas, y tú recuperarás el control mediate TeamViewer cuando se complete el reinicio.

**Igual que un reinicio, otra función a la que puedes acceder remotamente mediante TeamViewer es la impresora, en caso de que haya una conectada al equipo que estás controlando en remoto.

La opción se llama "Activar impresión remota" y está en "Archivos y extras", dentro del menú de la parte superior de la pantalla; con ella puedes, literamente, enviar a imprimir un documento a una impresora que puede estar a kilómetros de tu ubicación actual.

Además del cliente de escritorio, TeamViewer dispone también de un cliente web desde el que puedes acceder acceder a tu cuenta, ver los ordenadores asociados con ella y, en caso de necesidad, conectarte remotamente a alguno de ellos.

TeamViewer recomienda usar el cliente de escritorio siempre que sea posible, y además la conexión vía web requiere Adobe Flash. Pero siempre está bien saber que cuentas con esta alternativa que puedes usar en caso de necesidad.

Dado que es un sistema de acceso remoto a un PC, la seguridad en TeamViewer es un punto muy importante. Para darle a tu cuenta de usuario una capa de protección extra, no dudes en activar la verificación en dos pasos, de forma que el sistema te pida un código único enviado a tu móvil cada vez que quieras iniciar sesión.

Esta función se puede activar desde la web de TeamViewer: incia sesión, haz clic en tu avatar de la esquina superior derecha y elige la opción de editar tu perfil. Luego, dentro de la sección "General", haz clic en "Two factor authentication" y sigue los pasos para configurarla.

La verificación en dos pasos no es la única manera que tienes de hacer tu cuenta de TeamViwer más segura. Otras buenas costumbres incluyen tener el programa siempre actualizado (lo puedes configurar para que compruebe la existencia de nuevas versiones), crear una lista de dispositivos autorizados, personalizar las contraseñas de inicio de sesión y evitar que se quede siempre abierto, entre otras cosas.

Una última "sorpresa" que incluye TeamViewer es un cliente de VPN integrado, que permite crear una conexión segura y privada entre los dos ordenadores, el local y el remoto. La opción está dentro de "Archivos y extras", en el menú de la parte superior de la pantalla, pero antes de poder activarla tendrás que descargar e instalar el controlador correspondiente.

Para ello ve a las opciones de configuración del programa, haz clic en "Avanzado", luego busca la sección "Configuración de red avanzada" y en ella verás la opción "Instalar controlador de VPN".

En Genbeta | Cómo blindar tu cuenta de TeamViewer para evitar que entren en ella

¿Por qué a la gente le gusta acariciar gatos mientras toma café?

Windows 8 Controller, controla Windows 8 con el teléfono. A fondo

-

La noticia

TeamViewer: 11 trucos (y algún extra) para aprovechar esta utilidad de control remoto al máximo

fue publicada originalmente en

Genbeta

por

Elena Santos

.

Cada día somos más conscientes de la necesidad de preservar nuestra privacidad en la mayor medida posible. Para ello, hay que tomar numerosas medidas, como por ejemplo regular el uso que le damos a las redes sociales, asegurarnos de que utilizamos apps que cifran nuestros datos, no dar muchos de estos datos privados e, incluso, no usar nuestro número de teléfono real.

Para esto último existen varias aplicaciones, como por ejemplo la que os vamos a presentar ahora: Sideline. Se trata de una app gratuita (aunque también con versión de pago) que nos permitirá tener un segundo número de teléfono sin tener que contratar otra línea, algo que nos puede venir útil en muchas más circunstancias de las que cabría esperar, pues no siempre hay necesidad de dar nuestro número real.

Sideline es una app que crea un segundo número de teléfono, sin coste añadido. Este número de teléfono utilizará la misma red que tu operador, por lo que el coste de las llamadas y los mensajes de texto será el habitual. También se pueden compartir los minutos en caso de tener una tarifa de ese tipo (que es lo más habitual hoy día), además de poder configurar parámetros como el desvío de llamada, mensaje de contestador, identificadores de llamada entrante, etc …

¿Para qué puede querer un usuario no dar su número real? Pues por ejemplo, para alguna compra venta de segunda mano (tema muy de moda hoy en día) o para algún pequeño negocio semejante. O simplemente, para separar nuestra vida personal de la privada, si bien la mayoría de usuarios recurren a esta app (u otras semejantes) para buscar un número temporal y no para nada a largo plazo.

Como decimos al principio, esta aplicación cuenta con una versión de pago, Sideline Pro, que por un coste mensual del tipo suscripción ofrece ciertas ventajas, además de eliminar la publicidad. Por ejemplo, permite hacer llamadas vía Wi-Fi y permite también mantener habilitado el número en caso de que no lo estemos usando, pues más allá de treinta días sin uso la aplicación recupera los números.

El artículo Sideline, una app para no utilizar tu número real ha sido originalmente publicado en Androidsis.

Esta disponible una nueva versión de CAINE (Computer Aided Investigative Environment), una distribución GNU/Linux de origen italiano especializada en el análisis forense digital, es decir la recogida de evidencias de ordenadores y otros dispositivos de almacenamiento, preservando la integridad de los datos obtenidos para su posterior análisis.

Una labor que CAINE intenta hacer de la manera menos invasiva posible, mediante su ejecución en modo live que en esta última versión ya puede correr integramente desde la RAM, montando los dispositivos y particiones en modo lectura –algo que en caso necesario se puede desactivar mediante herramientas gráficas como Mounter o BlockOn/Off, o desde la línea de comandos con la utilidad rbfstab— .

También es posible hacerla fija en nuestro equipo con su instalador SystemBack compatible con UEFI y entre sus posibilidades está la de su manejo remoto mediante VNC.

Caine 8.0 nos trae nuevos programas:

Que se suman a la excelente colección de herramientas forenses ya existentes de: análisis y recuperación de datos (Autopsy, BEViewer Bulk Extractor, Fred, Mobius, Photorec, Qphotorec, RecuperaBit, Testdisk, TkDiff, XALL 1.5, Xdeview), herramientas de discos (GuyMager, DDRescue-Gui, XHFS, Xmount-GUI, dd Utility, DdrescueView, BlockON/OFF, IMG_MAP, iMount, VHDIinfo, VHDIMount), bases de datos (SQLite database browser, Squiteman), comprobación de Hash (GTKHash, QuickHash), malware (PDF Analysis, PEFrame, Yara), análisis de memoria (Inception, Volatility, Vshot, MemDump), análisis forense de móviles (ADB, Blackberry and Idevice scripts, iLoot, iPhone Backup Analizer, LibMobileDevice), análisis de redes (wireshark, Netdiscover, Zenmap) y generadores de lineas de tiempo (Nbtempo, Log2Timeline).

Podíamos estar hasta mañana con las aplicaciones de Caine, la lista es muy extensa. Pero la distro aún depara alguna sorpresa más.

Un paseo por el menú contextual del administrador de archivos Caja, nos va a descubrir una interesante lista de scripts con el que podemos realizar el análisis de archivos, guardar evidencias, calcular sumas de verificación, cifrar, utilizar el editor hexadecimal, buscar archivos borrados o imágenes, montaje de volúmenes seguro y analizar el historial de internet o las cookies almacenadas (Firefox e Internet Explorer), entre otras opciones.

Caine 8.0 está basada en la última LTS de Ubuntu (16.04), viene con el kernel 4.4 y utiliza un escritorio clásico a la vez que ligero, como es MATE.

Si queremos saber más de esta edición o descargarla (solo arquitecturas de 64-bits) su web.

Gmail lleva muchos años con nosotros, y la mayoría pensamos que ya sabemos todo lo que deberíamos saber sobre él. Pero la aplicación web de este servicio está llena de pequeños trucos que para facilitarte un poco la vida, y aunque seguro que algunos los conoces es posible que aún te queden por descubrir unos cuantos.

Por eso hoy tenemos una pequeña lista con 27 trucos y algún extra para exprimir Gmail al máximo y aumentar tu eficiencia a la hora de leer y enviar correos. Tenemos de todo, desde trucos para configurar la bandeja de entrada hasta otros para olvidarte para siempre de los correos no deseados, pasando por la gestión de múltiples cuentas o la optimización de etiquetas.

Si estas recibiendo correos especialmente molestos o mucho spam de una única cuenta de correo no merece la pena que pierdas el tiempo añadiéndola al filtro de Spam. Gmail también te deja bloquear cuentas, un método rotundo con el que podrás hacer que nunca más te llegue ningún correo de una cuenta en concreto.

Lo único que tienes que hacer es ir a uno de los correos de la persona a la que quieres bloquear y a la derecha, al lado de la opción Responder, darle al menú Más que se muestra con el icono de una flecha hacia abajo. Entre las opciones del menú aparecerá la de bloquar a esa persona. Ten cuidado no bloquees a compañeros de trabajo.

Cuando estás en la bandeja de entrada de Gmail verás que en la parte superior te aparecen diferentes pestañas para organizar tus correos. Estas diferentes bandejas de entrada las puedes configurar a tu gusto, sólo tienes que darle al "+" que aparece a la derecha de la última para que te salte la pantalla de configuración.

En ella podrás elegir entre las pestañas predefinidas, pudiendo añadir o eliminar varias otras a tu bandeja de entrada. También tienes una opción para que todos los mensajes destacados aparezcan automáticamente en la pestaña principal.

Si recibes varias decenas de correos electrónicos al día seguramente ya sepas lo caótico que puede ser organizarlos todos. Por eso Gmail implementa un sistema de etiquetas. Es una especie de sistema de carpetas con el que puedes crear todas las etiquetas que quieras para clasificar manual o automáticamente los mensajes que quieras.

Para crearlas sólo tienes que ir al menú Configuración, y en él hacer click sobre la pestaña Etiquetas. Te aparecerán todas las pregeneradas por Gmail, pero debajo del todo tendrás la opción para crear nuevas. Al pulsar sobre ella sólo tendrás que ponerle un nombre y, si quieres que pertenezca a otra, activar la opción Añadir etiqueta en: y elegir cual.

Esta opción permite crear subetiquetas, de manera que teniendo una principal como pueda ser Personal puedas tener varias dentro de esa categoría como Familia, Proyectos o lo que quieras. Pero vamos, si lo que quieres es crear una etiqueta principal no tienes que activar nada, sólo elegir el nombre y empezar a etiquetar los correos que quieras.

Los filtros de Gmail son una especie de comandos que se ejecutan cuando llega un correo que responde a ciertas características que hayas configurado. Por poner un ejemplo, podrías crear uno para que cuando te llegue un correo de un familiar este establezca automáticamente la etiqueta Personal.

Para crearlos ve al menú de configuración y elije la opción Filtros y direcciones bloqueadas. Si usas Inbox verás que tienes algunos filtros automáticos creados. Baja a la parte inferior de la pestaña y encontrarás la opción Crear un filtro nuevo en la que tendrás que pulsar para que te salga una ventana Filtrar en la que configurar uno a tu medida.

En la ventana podrás configurar el filtro por el remitente del correo, por el destinatario, por asunto, por si lleva un archivo adjunto o por ciertas palabras clave que puede tener o no tener. Una vez determinados los criterios le das a la opción de crear un filtro que aparece abajo a la derecha, e irás al siguiente paso donde configurar qué quieres que haga Gmail cuando recibas un correo que cumpla con las características que has definido.

Posiblemente, la de cancelar el envío de un correo electrónico es una de las mejores opciones que han sido añadidas a Gmail e Inbox en los últimos años. La opción nos permite configurar un retardo desde que pulsamos enviar hasta que el correo se envíe para que, si nos hemos equivocado en algo, podamos deshacer la opción.

Para configurar la opción tienes que ir al menú de configuración de Gmail, donde en la pestaña General verás la opción Habilitar opción Deshacer el envío. Podrás establecer un retardo de 5, 10, 20 o 30 segundos, o sea que configúralo dependiendo de lo seguro que estés de ti mismo y la tendencia que tengas a enviar mensajes sin querer.

Por defecto Google tiene habilitado un icono de estrella para que puedas marcar tus mensajes más importantes. Pero puede que una única medida de prioridad a veces no sea insuficiente, por lo que también nos da la opción de implementar otras cinco estrellas con diferentes colores así como otros símbolos de exclamación, de visto, interrogación o información.

Para activar la opción de al menú de configuración, y en la pestaña General busca la opción Estrellas. Podrás elegir entre tres configuraciones predefinidas con una, cuatro estrellas o todos los símbolos, aunque también tienes la opción de mover los disponibles a la zona En uso para activar los que quieras. Con todo esto podrás ir etiquetando los correos con diferentes prioridades.

Hay muchos usuarios que tienen más de una cuenta de Gmail. Ya sea porque tienen a parte una para las Google Apps o porque simplemente tienen un correo para el trabajo, otro para el ocio o incluso otros más para diferentes funciones. ¿No sería genial poder tenerlos todos sincronizados para no tener que ir abriendo y cerrando Gmail para alternar entre ellos? Pues puedes.

Sólo tienes que ir a las opciones de Gmail y entrar a la pestaña Cuentas e importación. En ella verás una opción llamada Añadir otra dirección de correo tuya, a la cual tendrás que darle para que te abra el proceso para añadir otras cuentas. Pon la tuya de Gmail y listo. También podrás elegir cual de las cuentas utilizar por defecto para enviar correos.

Aunque desde la web de Gmail el proceso de añadir una nueva cuenta puede ser complicado y tedioso, en la app para móviles todo se ha simplificado para que puedas añadir a Gmail tus otras cuentas de correo. Puedes utilizar la opción para añadir cuentas de Yahoo, Hotmail y Outlook o cualquier otra mediante la configuración de su POP3 o IMAP.

Lo único que tienes que hacer es ir a los ajustes de la aplicación y elegir la opción Añadir cuenta. Una vez hecho el proceso, podrás aplicarle a estas cuentas todos los beneficios de Gmail, desde los filtros hasta las etiquetas.

Si eres de los que cree que una aplicación no es realmente tuya hasta que no personalizas a tu gusto su aspecto, te gustará saber que Gmail te da la opción de personalizarlo mediante temas. Para ello dale a la rueda de opciones arriba a la derecha y elige la opción Temas. Te saldrá una ventana emergente en el que elegir uno a tu gusto.

Esencialmente, los temas son una imagen de fondo, y además de los que vienen predefinidos podrás poner tu foto personalizada. Una vez elegido uno tendrás la opción de cambiar el color de fondo entre claro y oscuro, aplicar un efecto viñeta para oscurecer los bordes de la imagen o uno de desenfoque para que sea más diáfana.

Aquí un pequeño truco. Gmail ignora todo lo que venga después de un símbolo de suma en las direcciones de correo, por lo que los correos enviados a tucorreo+newsletter@gmail.com van a la dirección tucorreo@gmail.com. Parece un truco chorra, pero como a la hora de recibir el correo Gmail sí lo detecta, puede ser útil para registrarte en newsletters y demás y que luego puedas crear filtros a partir de las direcciones de destino con la palabra +newsletters o cualquier otra.

Otro de los grandes secretos de Gmail es que también ignora los puntos que le pongamos a nuestra dirección de correo. De esta manera, los correos enviados a tu.nombre@gmail.com y tunombre@gmail.com le llegarán a la misma persona que t.u.n.o.m.b.r.e@gmail.com. Puede parecer una curiosidad poco útil, pero también puede utilizarse para dar diferentes combinaciones a diferentes servicios y ver cual vende o no tus datos.

Gmail tiene una opción para crear una lista de tareas con los títulos de los correos que recibes. Puede ser más útil de lo que parece, sobre todo si recibes muchos correos al día y quieres tener listados cuales son los de máxima prioridad a los que has de contestar antes de cerrar la pestaña y dedicarte a otras cosas.

Para crear esta lista sólo tienes que entrar en ese correo que quieres añadir a ella, darle al menú desplegable Más, y elegir la opción Añadir a las tareas. Puedes añadir todas las que quieras, marcarlas como hechas y/o borrarlas una vez hayas terminado con ellas. También puedes configurar recordatorios para que no se te olviden.

Gmail implementa una barra de búsqueda para poder encontrar correos concretos, aunque si manejas grandes volúmenes de mensajes recibidos puede ser complicado dar con uno concreto. Por eso puede ser útil utilizar comandos de búsqueda como los del propio Google.

Por ejemplo, con "in:trash" e "in:spam" reducirás los resultados de búsqueda a los correos que aparezcan en las carpetas de reciclaje o en el buzón de entrada. También puedes utilizar "label:" para elegir la carpeta donde buscar, "filename:" para buscar el nombre concreto de un archivo adjunto. El símbolo "-" te ayudará a buscar una cosa pero no otra, como "móvil -tablet", para evitar las menciones a las tablet, y el comando "OR" cuando lo escribes en mayúsculas. La lista completa de comandos la tienes aquí.

Google+ fue el último intento de Google por ser relevante en el mundo de las redes sociales, aunque con el tiempo ha acabado olvidando y maltratando su proyecto. Aún así, la red social en su día fue tan ambiciosa que Google la combinó con prácticametne todos sus servicios para darle relevancia, y aún quedan algunos restos de eso.

Por ejemplo, por defecto cualquier usuario de Google+ te puede enviar un correo a tu email. Si quieres ajustar esta opción tendrás que ir a la configuración de Gmail, y en la pestaña General buscar el apartado Enviar correo electrónico a través de Google+:. Ahí podrás limitar los círculos que quieres que te puedan enviar correos si aún utilizas la red social, o desactivarlo para que nadie que no sepa tu dirección de correo pueda hacerlo.

Si estás suscrito a demasiadas listas de correos Gmail tiene una solución sencilla para poner orden sin vértelas con las opciones de cada newsletter. Al lado de la dirección del remitente tienes una pequeña opción llamada Anular suscripción que seguro te alegra la vida, sólo tienes que hacer click y olvidarte para siempre.

Gmail también tiene un sistema de indicadores visuales para que puedas saber si un correo se te ha enviado únicamente a ti o también a un grupo de usuairos. Viene desactivado por defecto, y al activarlo aparecerá un icono amarillo con una o dos flechas (> o >>) al lado del título de cada correo. Cuando veas sólo una flecha el correo se te habrá enviado a ti y a un grupo de personas, y cuando aparezcan dos te lo habrán enviado únicamente a ti.

Activarlo es sencillo, y nuevamente lo único que tienes que hacer es entrar en la pestaña General del menú de configuración de Gmail. En ella verás opción de Indicadores personales, que aunque viene desactivada o sin indicadores, puedes activar siempre que quieras.

Uno de los miedos que todos tenemos en nuestros servicios online es que alguien pueda estar accediendo a ellos sin que nos demos cuenta. Para tener el control y saber cuándo pasa esto, Gmail nos permite consultar un historial de accesos en el que vemos quién y desde dónde ha entrado a nuestra cuenta de correo.

Para acceder a él ve a la bandeja de entrada, y abajo del todo verás un enlace que pone Información detallada junto a la información de la última actividad de la cuenta. Pincha sobre él y podrás ver la IP, la procedencia, mediante qué medio y durante cuánto tiempo se ha estado accediendo a tu correo electrónico. Si hay algo que nos mosquea podremos ver los detalles de cada acceso e incluso editar los permisos para que cierta aplicación sospechosa no pueda entrar.

Google tiene cada vez más aplicaciones de mensajería, pero por lo menos de momento la principal sigue siendo Hangouts. Está integrada en Gmail, por lo que en todo momento podrás comenzar a hablar con tus contactos y/o iniciar videoconferencias personales o grupales con quien quieras. Todo mientras lees tu correo.

Imagina que has estado tratando un tema por correo electrónico y que después de solucionarlo quieres ponerle punto y final, pero sin borrar para siempre el correo y sin que siga apareciéndote en la bandeja de entrada. Gmail te permite hacerlo si activas la función Enviar y archivas en los correos a los que respondes.

Para hacerlo ve al menú de configuración, y en la pestaña General ve a la sección Enviar y archivar. Si lo activas la opción Enviar pasará a ser secundaria, y en su lugar aparecerá en azul la opción para enviar y archivar el correo. Te desaparecerá de la bandeja de entrada pero podrás recuperarlo siempre que quieras.

Si quieres no depender únicamente de Google para preservar tus correos más importantes, la empresa del buscador te ofrece una opción para bajarte cualquiera de los datos que tiene sobre ti. Entre los datos que puedes descargar están tus correos electrónicos, y puedes bajarlos todos a la vez o únicamente los de una determinada etiqueta.

Si estás demasiado ocupado para encargarte de tu correo o si simplemente tienes una cuenta de empresa en Gmail a la que no vas a poder acceder, Google te permite delegar en otra persona concediéndole acceso a tu cuenta sin necesidad de que le digas tu dirección o contraseña.

Sólo tienes que entrar en la configuración de Gmail e ir a la pestaña Cuentas e importación. En ella verás la opción Conceder acceso a tu cuenta que te abrirá otra pestaña para que escribas el correo de quien quieres que acceda a ella. Podrás configurar que los correos que mire esta persona se marquen como leídos o se queden como si nadie los hubiera mirado.

Si tienes un ordenador poco potente y Gmail te carga con lentitud hay un pequeño truco para cargar el cliente de correo en HTML plano, sin componentes HTML5 ni Javascript. Lo único que tienes que hacer es añadirle "/?ui=html" a la URL, o directamente agregar a marcadores la dirección https://mail.google.com/mail/?ui=html.

Si eres un fanático de los emoticonos y emojis hay buenas noticias para ti, porque Google te permite utilizarlos en tus correos de Gmail. Lo único que tienes que hacer es, cuando escribes un correo, mirar en el menú inferior y buscar el icono de una cara sonriente. Te mostrará un popup con diferentes tipo de emojis para añadir.

En el mismo menú también tienes el icono de Google Drive, y pulsándolo podrás adjuntar un archivo no de tu ordenador, sino uno de los que tengas subidos a la nube de la empresa del buscador. Si prefieres buscar entre tus archivos locales, tanto al lado de ese icono como en el mismo menú de adjuntar desde Drive tienes el dibujo de un clip para adjuntar como siempre.

Si entras al menú de configuración, y en la pestaña General bajas abajo del todo verás una opción que se llama Respuesta automática. Sirve para que configures una especie de contestador automático, de manera que cuando recibas un correo los días que lo tienes activado Gmail responda automáticamente con un mensaje predefinido con el que avisar que no estás y tardarás en leerlo.

Una vez habilitada esta respuesta automática puedes definir el periodo de tiempo durante el que quieras que esté activo y el asunto con el que se enviará la respuesta. En el cuadro de texto podrás escribir lo que quieras, pudiéndole dar el mismo formato que le darías a cualquier otro mensaje. También tienes la opción de que la respuesta se envíe a todos los mensajes que recibas o sólo a los de tus contactos.

En esta lista de trucos hemos intentado centrarnos en Gmail puro y no añadir trucos que requieran descargar ningún complemento para el navegador. Pero vamos a hacer una excepción con la la que te permite poder consultar tu correo cuando no tienes conexión, ya que enlazan a ella desde la propia página de Gmail.

Ve a configuración, donde entre las pestañas de Labs y Temas verás una que se llama Sin conexión. En ella verás un enlace Instalar Gmail sin conexión que te llevará a la extensión, cuando la instales te aparecerá ahí mismo la opción. Todo lo que hagas utilizando Gmail offline se sincronizará una vez te conectes a la red.

Google Labs va experimentando con nuevas funciones para Gmail cada poco, pero las mantiene ocultas para no molestar a los usuarios que no quieran más opciones que las convencionales. Pero si quieres puedes activar uno o varios de estos servicios entrando en la pestaña Labs del menú de configuración.

Puedes activar todo tipo de opciones como cambiar de sitio el chat, activar la opción de citar un texto al responder un correo, la creacción enlaces rápidos, etiquetas inteligentes, opciones extra para Google Maps o el poder configurar atajos de teclado personalizados.

Y para acabar vamos a mostrarte la lista completa de atajos de teclado para Gmail. Puedes consultarla siempre que quieras pulsando Sift + ?, un comando que hará que te aparezca en una ventana emergente como la de la imagen. Los atajos de teclado de redacción y de formato son universales, mientras que el resto tendrás la opción de desactivarlos si quieres.

Gboard ofrece accesos rápidos para Gmail

Immersion, el singular experimento del MIT que te espía a ti mismo

Bigote, barba, perilla, afeitado… Brad Pitt es todo un kamikaze del grooming

-

La noticia

Gmail: 27 trucos y algún extra para exprimir al máximo tus correos

fue publicada originalmente en

Xataka

por

Yúbal FM

.

|

|

|

|

|

|

|

|

|

| ||

Dicen que la solución más sencilla es aquella que no se te ocurre en el instante, y todos hemos pasado por ello cuando se trata de fallos en ordenadores, móviles o dispositivos electrónicos, donde después de tratar de investigar qué es lo que está sucediendo siempre acabamos en el clásico reinicio, una solución que funciona en el 95% de los casos.

Pero cuando eres la entidad gubernamental responsable de hacer la encuesta demográfica más importante de tu país y ésta presenta un fallo que representa millones de dólares, entonces la solución del reinicio puede que no surja como primera opción debido a un posible bloqueo derivado del estrés al que se está expuesto. Y aunque suene increíble, esto es exactamente lo que ocurrió en el pasado censo en Australia.

El pasado 9 de agosto Australia llevó a cabo su censo nacional, el cual se realiza cada cinco años con la finalidad de obtener diversos datos demográficos del país. Para el censo de 2016 por primera vez se habilitó una página web para que los ciudadanos australianos presentaran los diversos formularios, un trabajo que estuvo a cargo de IBM y del Buró Australiano de Estadísticas (ABS).

Por alrededor de un año se hicieron pruebas y simulaciones para que el día del censo se pudiera soportar el tráfico así como para estar prevenidos en caso de algún ataque cibernético. Lamentablemente las cosas no salieron muy bien, ya que el sistema se cayó por 40 horas lo que hizo que millones de ciudadanos no pudieran acceder a los formularios en línea, esto hizo que se extendiera el plazo para completarlo, con todo lo que conlleva, como servidores, personal trabajando las 24 horas, monitorización en tiempo real y otras tareas derivadas de esta labor.